Hello, 各位 iT 邦幫忙 的粉絲們大家好~~~

本篇是 建構安全軟體開發 系列文的 EP09。

在 Cybersecurity and Infrastructure Security Agency : CISA 有個 Cybersecurity Framework Guidance 列舉了各行各業可能遭受的網路安全問題,並提出了對應的指引:

有空研究的朋友可以慢慢看。

另外一個在資訊領域的從業人員也應都有聽說過是 "CWE™ (Common Weakness Enumeration)",這個致力於揭露各種軟體、硬體上有關弱點問題的社群組織。

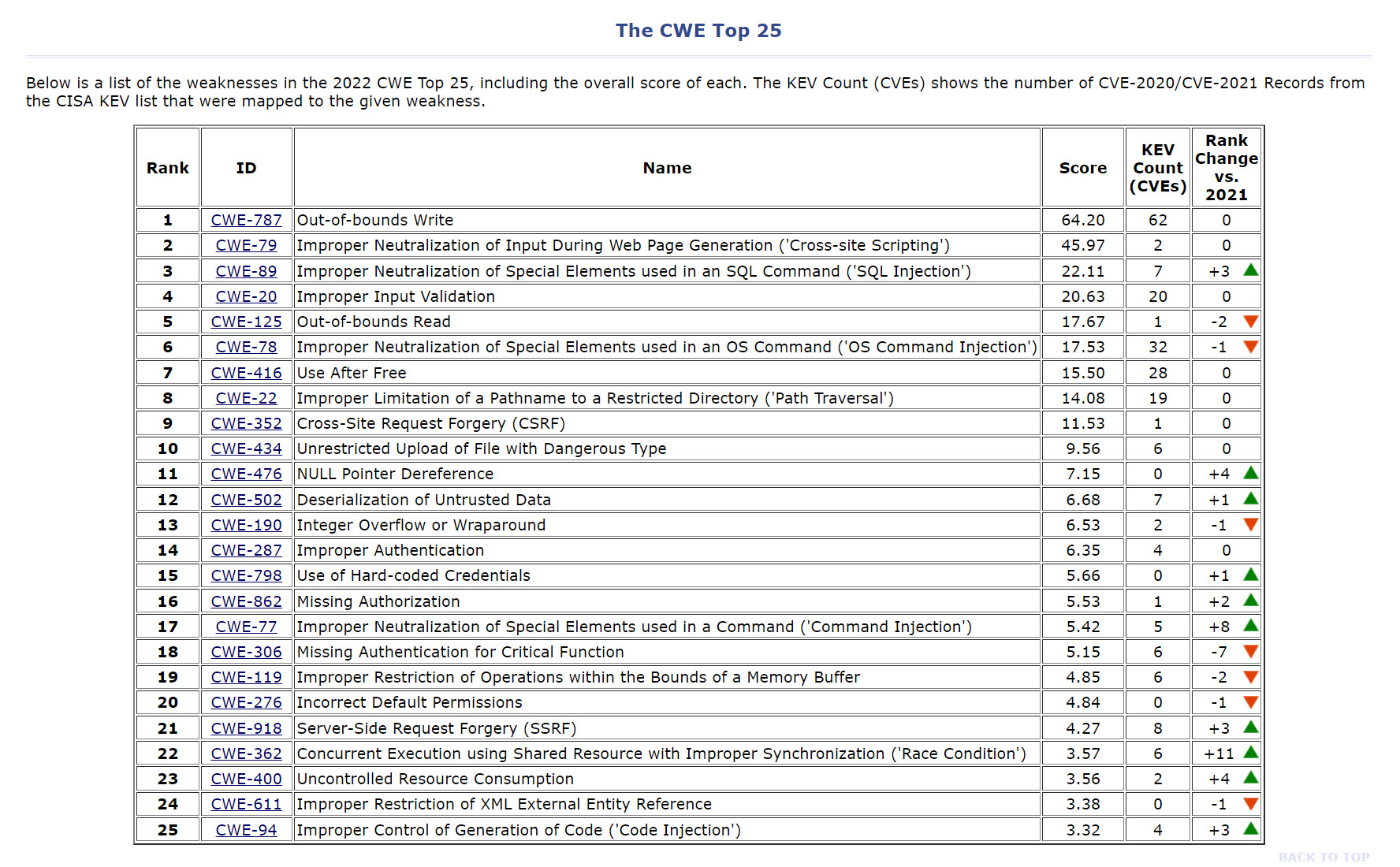

約莫每一年 CWE™ 都會公告一份報告,這份報告會指出前 25 名常被用來取得系統控制、竊取資料、阻礙服務正常運作的手法,通稱 "The CWE Top 25"。

而 2022 年的 The CWE Top 25 公告如下:

上圖取自 2022 CWE Top 25 Most Dangerous Software Weaknesses: The Cwe Top 25

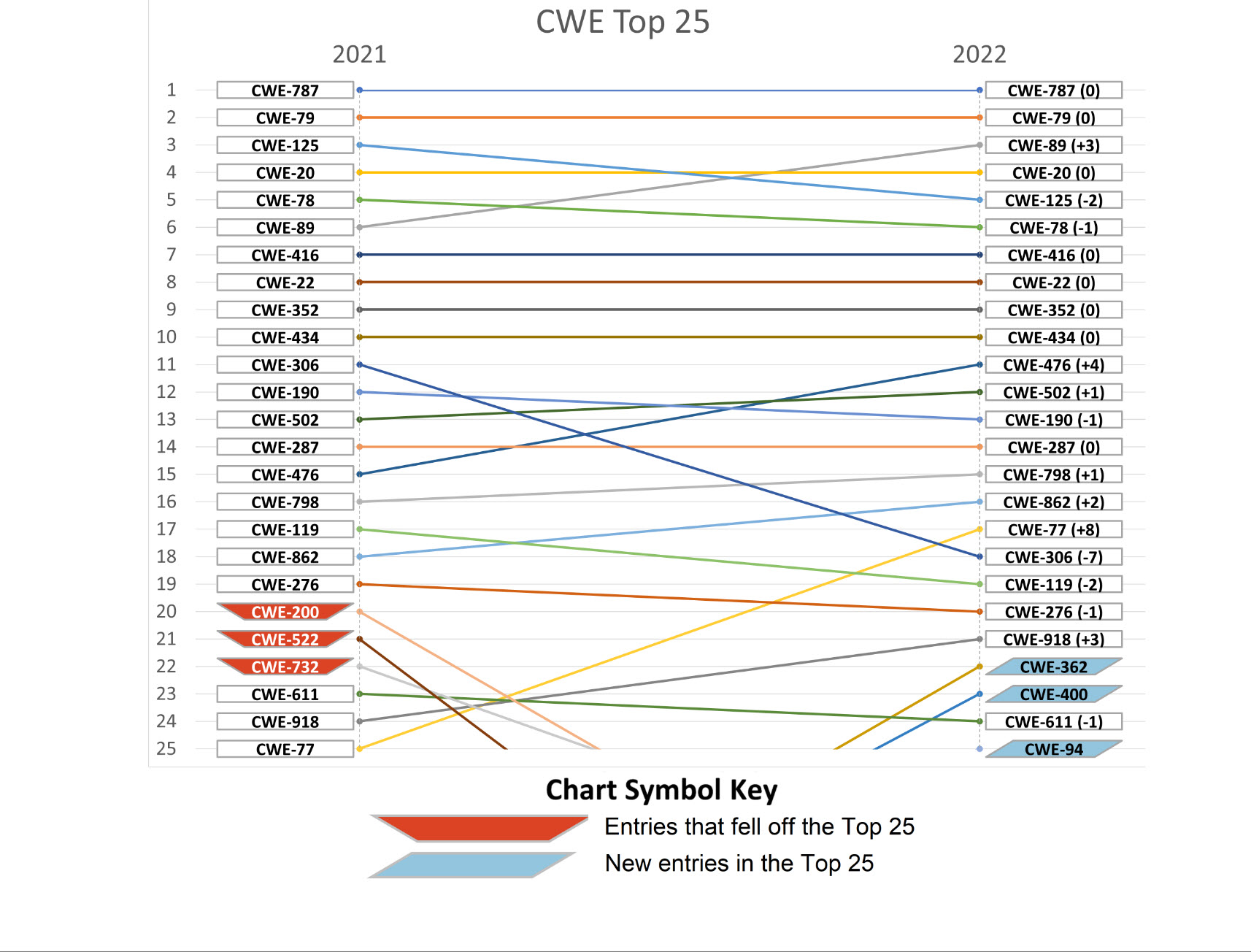

並且在該份報告中也會比較與前一個年度的排名改變:

上圖取自 2022 CWE Top 25 Most Dangerous Software Weaknesses: Analysis and Comment

當 NVD 根據 CVE 被發佈後計算出對應的 CVSS 進行公告,然後 CWE 會透過 NVD Count、Avg CVSS 經過計算得到 Overall Score,再透過這份 Overall Score 的分數進行排序,最後得到 "The CWE Top 25"。

其中有三個特殊關鍵詞,在這邊稍微提供解釋:

NVD: NATIONAL VULNERABILITY DATABASE:

隸屬於 NIST 旗下 ITL (Information Technology Laboratory) 所收集的資訊弱點資料庫。

CVE: Common Vulnerabilities and Exposures:

鑑別、定義、分類並公告與揭露網路資訊安全弱點的計畫。

CVSS: Common Vulnerability Scoring System 其計算方式可參考:

https://nvd.nist.gov/vuln-metrics/cvss,其中的 Product Integration with NVD CVSS Calculators 有提供相關計算的測試計算機。

想了解 CWE 詳細計算 Top 25 的計算方式可參考下列網址:

https://cwe.mitre.org/top25/archive/2022/2022_cwe_top25_supplemental.html

好,目前看到這邊一定覺得一頭霧水,不過如果從 CVE 漏洞的觀點來出發,可能事情應該就會比較簡單一點。

正常來說,只要是資訊相關的從業人員應該都會知道 CVE 的資安漏洞通報 (目前為止有 182714 個 2022/8/19)

可是 CVE 的這資安漏洞通報,跟自己所用的開發語言、工具、環境、服務、系統有沒有關係?

反而是從 CWE List 來看會比較簡單:

並且可以透過 CVE → CWE Mapping Guidance 來了解其 CVE 的漏洞影響。

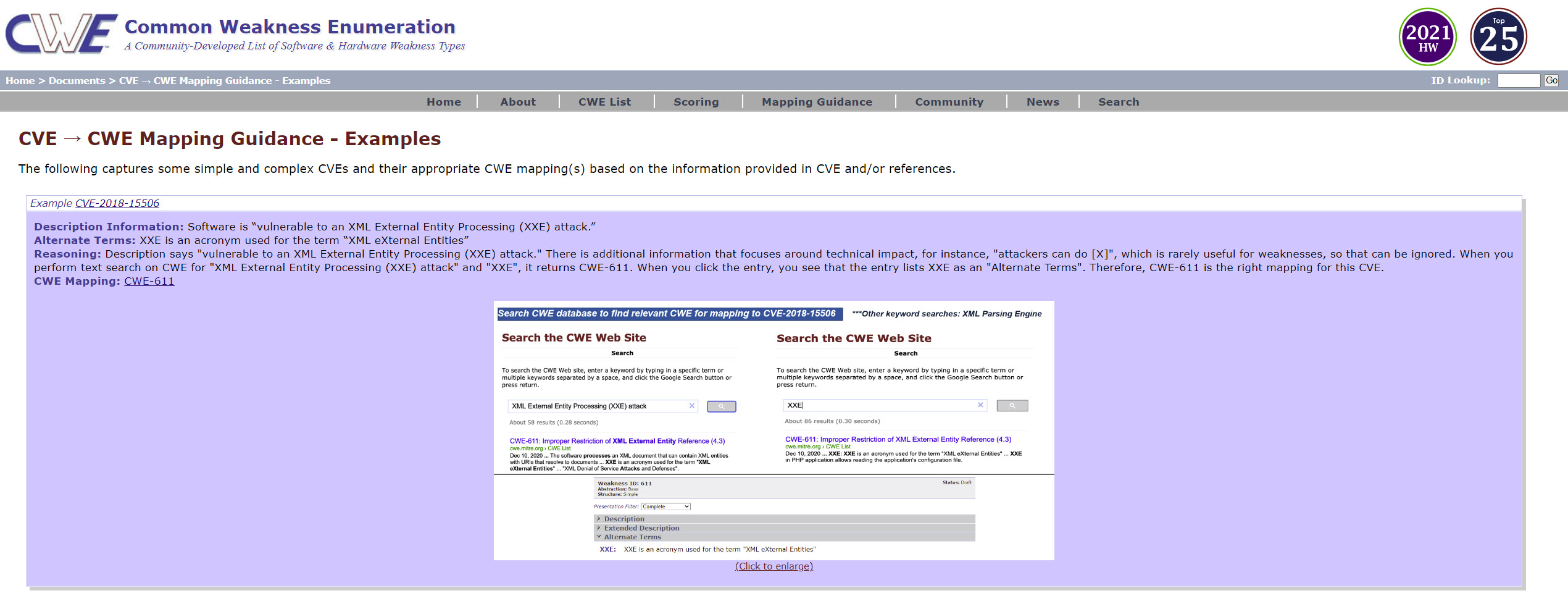

若想了解 CVE → CWE Mapping Guidance,在 CWE 的文件中也有列出幾個 Examples 提供了解。例如,有個 CVE-2018-15506 的漏洞通報,下圖就是 CWE Example 當中解釋要如何知道其 Mapping 到 CWE 是 CWE-611 的查詢方式:

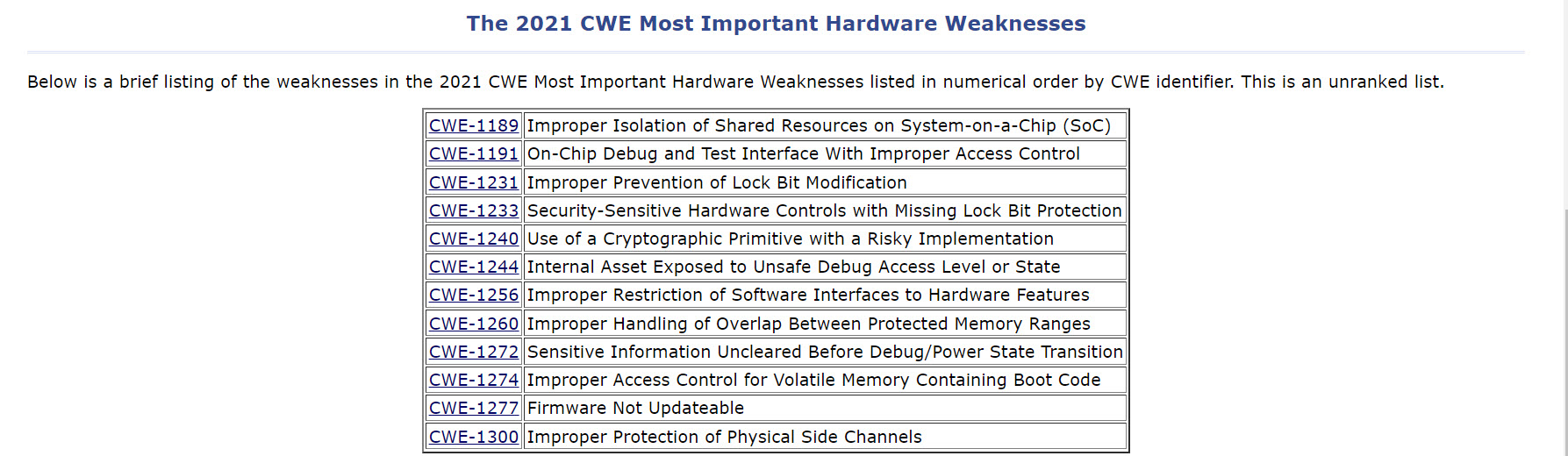

前面也提過 CWE 是一個評選軟、硬體資訊相關弱點的組織,所以有另外一份報告是強調硬體相關的弱點,目前最新的是 The 2021 CWE Most Important Hardware Weaknesses:

上圖擷取自 The 2021 CWE Most Important Hardware Weaknesses

呼...本 EP09 就先談到這邊。